L’importance de la sécurité dans les plugins WordPress

Dans l’ère numérique d’aujourd’hui, où les entreprises s’appuient de plus en plus sur des solutions en ligne pour leurs opérations quotidiennes, la sécurité des plugins WordPress joue un rôle crucial. Un récent rapport sur une vulnérabilité critique connue sous le nom de CVE-2025-12482 a révélé l’importance de détecter et de corriger les problèmes de sécurité avant qu’ils ne soient exploités par des attaquants malveillants.

Comprendre la CVE-2025-12482

La CVE-2025-12482 identifie une vulnérabilité SQL Injection dans le plugin “Booking for Appointments and Events Calendar – Amelia” pour WordPress. Cette faille affecte les versions jusqu’à 1.2.35 inclusivement. En exploitant le paramètre ‘search’, les attaquants peuvent envoyer des requêtes SQL malveillantes pour accéder à des informations sensibles dans la base de données sans nécessiter d’authentification préalable.

Pourquoi la CVE-2025-12482 est-elle critique ?

Les plugins WordPress, comme Amelia, sont souvent utilisés par des petites et moyennes entreprises pour gérer des rendez-vous et des événements en ligne. Une faille SQL Injection telle que CVE-2025-12482 peut permettre aux attaquants de dérober des données des clients, ce qui augmente les risques associés aux violations de confidentialité et aux amendes liées à la non-conformité aux réglementations comme le RGPD.

Bonnes pratiques pour protéger votre site WordPress

1. Maintenir les plugins à jour : Téléchargez la dernière version du plugin, qui est 1.2.36 ou plus récente, pour corriger cette vulnérabilité. Il faut toujours garder tous les plugins régulièrement mis à jour.

2. Surveiller les activités suspectes : Configurez des outils de surveillance pour détecter des comportements inhabituels comme des messages d’erreur SQL ou des requêtes anormalement longues dans le journal des activités.

3. Utiliser les pare-feux d’applications web (WAF) : Activez des solutions comme Wordfence pour filtrer les requêtes malveillantes.

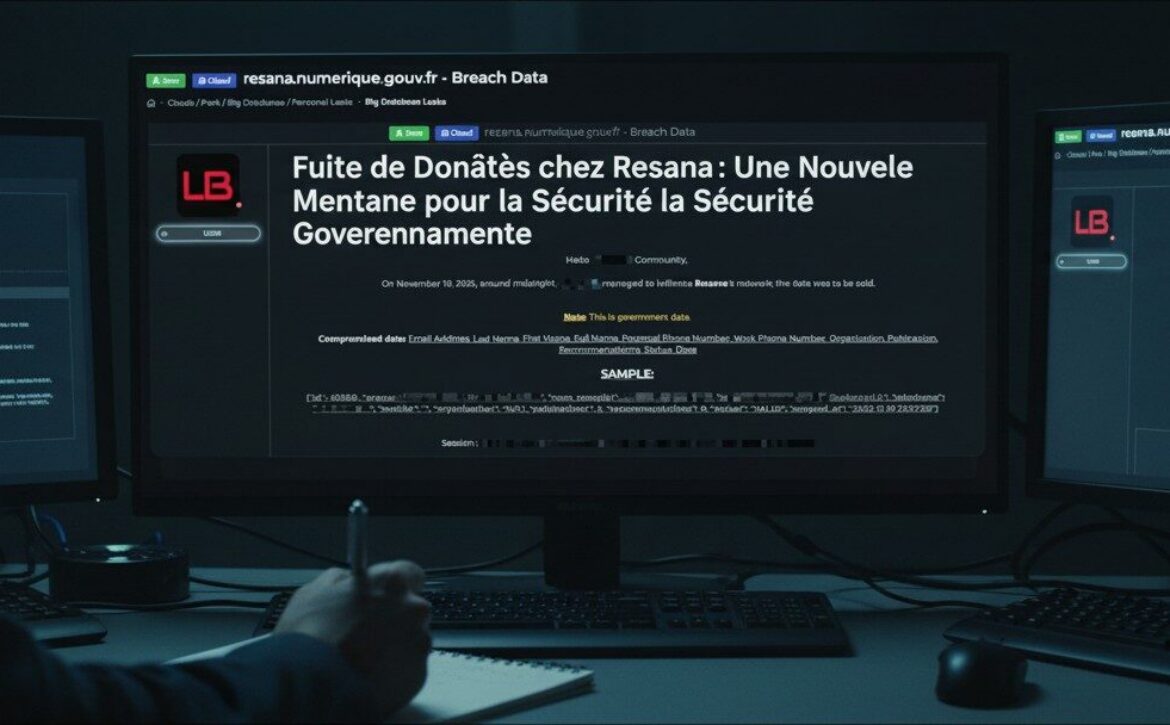

L’impact potentiel d’une exploitation

Si non corrigée, cette faille pourrait compromettre des milliers de sites WordPress dans le monde entier. Les petites entreprises sont particulièrement vulnérables, car elles ont souvent moins de ressources pour renforcer leur cybersécurité.

Exemple de scénarios d’attaque

Dans un cas typique, un attaquant envoie une requête spécialement conçue à un site utilisant une vieille version du plugin Amelia. Cela pourrait entraîner un accès non autorisé à la base de données contenant des noms, adresses e-mail et informations sensibles des utilisateurs.

Sécuriser l’avenir de vos données

Enfin, les entreprises doivent comprendre que les plateformes numériques telles que WordPress nécessitent une attention continue en matière de sécurité. Faire appel à des experts en cybersécurité ou investir dans un audit régulier de vos logiciels peut protéger à long terme vos actifs numériques.

Conclusion

La vulnérabilité CVE-2025-12482 met en lumière les défis croissants auxquels sont confrontés les utilisateurs de WordPress au quotidien. Protéger votre site signifie maintenir vos outils à jour, former vos équipes et mettre en place des mesures de protection telles que les pare-feux et les audits réguliers. Lynx Intel peut vous accompagner dans la gestion de la sécurité de votre site web, garantissant une tranquillité et une conformité totales.