L’adoption croissante des logiciels open source en Europe n’est pas un phénomène nouveau, mais l’annonce récente du passage de la Cour Pénale Internationale (CPI) à des outils open source en lieu et place des produits Microsoft marque un tournant significatif. Cet article explore les raisons derrière cette décision, les implications de dépendre des géants technologiques américains et l’avenir des solutions open source en Europe.

Pourquoi la Cour Pénale Internationale abandonne Microsoft Office ?

La CPI, basée à La Haye, a décidé de migrer vers openDesk, une suite bureautique open source développée par le Centre pour la Souveraineté Numérique (ZenDiS) en Allemagne. Cette décision répond à des préoccupations croissantes concernant la dépendance vis-à-vis de la technologie américaine, particulièrement dans un contexte géopolitique tendu où les États-Unis ont parfois appliqué des sanctions contre des entités considérées comme adversaires.

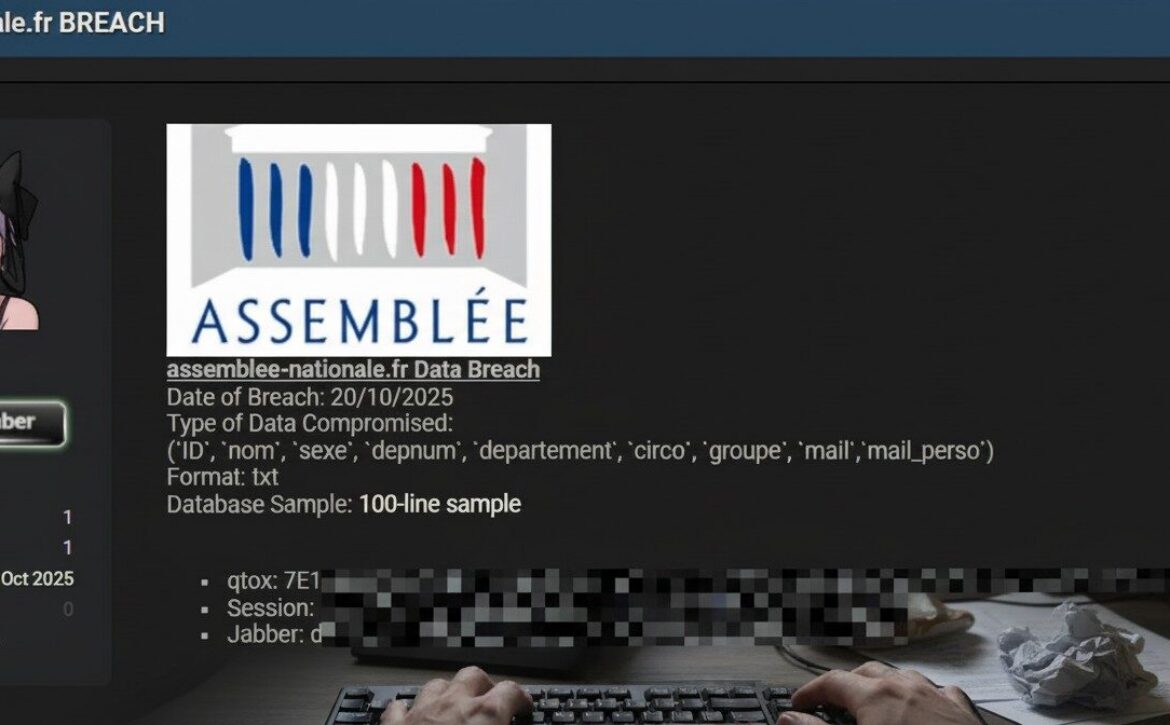

Un exemple récent est l’ordre exécutif signé par l’administration Trump en 2025, imposant des sanctions sur la CPI en raison d’enquêtes sensibles. Bien que Microsoft ait nié toute suspension de services, cette situation a mis en évidence les risques liés à la souveraineté numérique lorsque des institutions internationales s’appuient fortement sur des géants technologiques américains.

La montée des préoccupations européennes autour de la souveraineté numérique

Ces dernières années, des événements tels que les pannes chez AWS et Microsoft Azure ou encore les implications du Cloud Act américain ont alimenté une méfiance croissante. Ce dernier donne au gouvernement américain accès aux données détenues par des entreprises américaines, peu importe leur localisation, posant ainsi un défi majeur pour la souveraineté numérique européenne.

Les gouvernements et les organisations européennes recherchent donc des alternatives pour protéger leurs données stratégiques. Outre la CPI, plusieurs entités publiques et privées emboîtent le pas. Le gouvernement allemand, par exemple, a lancé plusieurs initiatives pour adopter Linux et LibreOffice dans ses infrastructures publiques.

Le cas de l’Allemagne : un pionnier dans l’adoption open source

La ville de Munich avait déjà fait les gros titres au début des années 2000 en adoptant Linux et LibreOffice. Même si le projet a été temporairement abandonné en 2020 au profit de Windows, d’autres régions comme le Schleswig-Holstein ont continué sur cette lancée. En 2024, cet État allemand a annoncé un projet visant à supprimer Windows au profit de Linux et LibreOffice, et la migration de 40 000 comptes a récemment été achevée.

Cette initiative met en lumière le potentiel des solutions open source à offrir une meilleure maîtrise et sécurité des données, tout en réduisant la dépendance aux licences de logiciels coûteuses.

Les avantages des solutions open source pour les institutions

Le recours aux logiciels open source comme openDesk propose plusieurs avantages significatifs :

- Indépendance technologique : Les organisations ne sont plus tributaires d’un fournisseur unique.

- Souveraineté des données : Les données restent sous contrôle local, à l’abri des législations étrangères comme le Cloud Act.

- Coût réduit : Les coûts de licence sont supprimés, et les solutions open source peuvent souvent être adaptées pour répondre aux besoins spécifiques.

- Communauté active : Les logiciels open source bénéficient souvent de communautés dynamiques qui assurent leur maintenance et leur mise à jour.

Ces raisons sont particulièrement convaincantes pour des organisations comme la CPI, confrontées à des défis complexes en matière de confidentialité des données.

Quels sont les défis à relever pour l’open source en Europe ?

Malgré ses avantages, le passage à des solutions open source n’est pas sans défis :

- Manque de compatibilité : Les organisations doivent parfois surmonter des problèmes de compatibilité avec les outils existants.

- Formation du personnel : Passer à de nouveaux logiciels demande un investissement significatif en formation utilisateur.

- Soutien technique : Contrairement aux grandes entreprises commerciales, le support peut parfois être limité ou fragmenté.

Ces obstacles, bien que réels, ne devraient pas décourager les gouvernements, entreprises et institutions européennes, car les bénéfices à long terme surpassent largement les coûts initiaux.

Conclusion et perspectives pour le futur

Dans un contexte où la souveraineté numérique devient une priorité pour l’Europe, le choix de la CPI de migrer vers openDesk est une étape exemplaire. Les avantages des logiciels open source en termes de sécurité, indépendance et coûts offrent une solution attractive pour relever les défis de notre ère technologique.

Pour les organisations souhaitant explorer ces avenues, Lynx Intel offre un accompagnement stratégique, de l’évaluation des besoins à la mise en œuvre. En misant sur des solutions open source, l’Europe pourra non seulement se protéger contre les menaces extérieures, mais aussi devenir un leader mondial en innovation numérique.