L’application d’IA dans la gouvernance des communications d’entreprise

Introduction à la gouvernance des communications entreprises

Dans un monde où les outils de communication rapide comme Microsoft Teams, WhatsApp ou Zoom dominent le paysage professionnel, les entreprises se retrouvent confrontées à de nouveaux défis en matière de gouvernance et de sécurité. C’est précisément dans ce contexte que LeapXpert, avec son moteur d’IA innovant Maxen, propose une solution stratégique. Les entreprises doivent non seulement veiller à la sécurité des données, mais également garantir que les conversations restent transparentes, traçables et conformes. C’est un enjeu critique dans la gestion moderne des données.

Les dangers d’une communication non structurée

Les employés, dans leur quête d’efficacité, utilisent souvent une multitude d’applications pour échanger des informations sensibles. Cet éparpillement constitue une zone grise pour une gouvernance efficace. Par exemple, 83% des organisations, selon une enquête récente, admettent avoir une visibilité limitée sur l’usage des outils d’IA déclarés ou non-déclarés par leurs équipes. Cela peut entraîner des pertes de données, des erreurs ou des manquements dans la conformité réglementaire.

« Sans structure ni surveillance, les conversations internes riches en valeur peuvent rapidement devenir un passif dangereux », souligne Dima Gutzeit, PDG de LeapXpert.

La vision révolutionnaire de LeapXpert

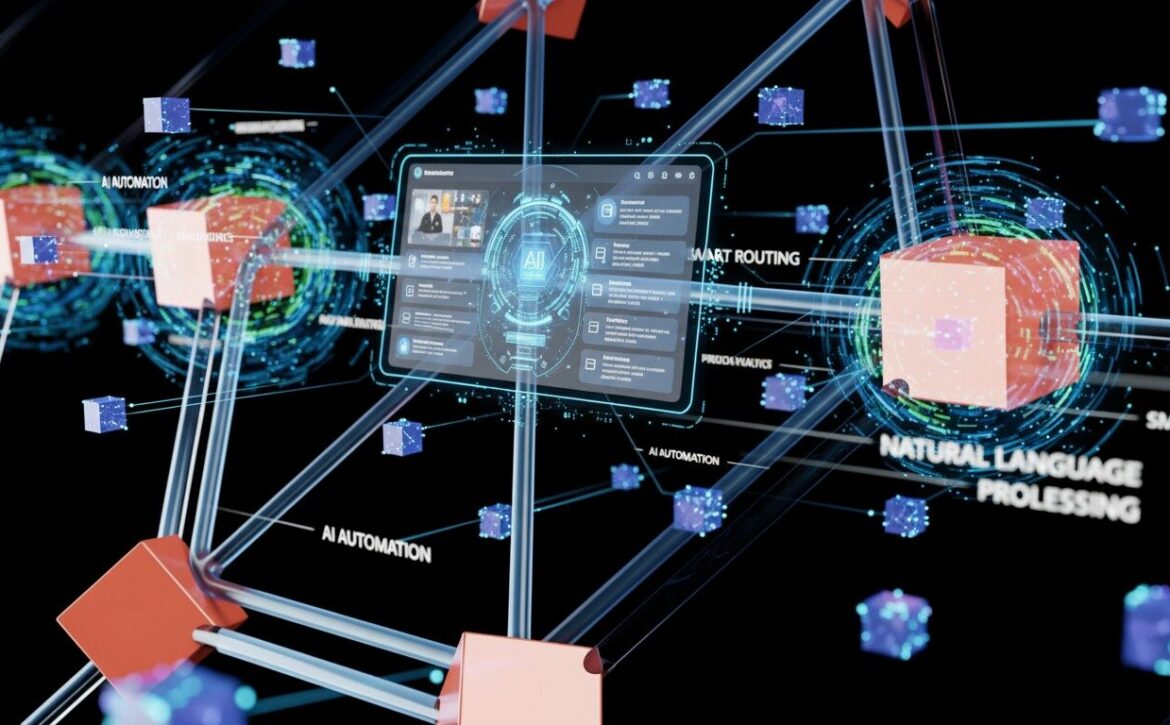

Pour remédier à ce problème, LeapXpert met en avant son concept de “Communication Data Intelligence”. Cette technologie capture l’ensemble des communications des plateformes comme WhatsApp, iMessage ou WeChat et les centralise dans un espace sécurisé et traçable. De là, Maxen, leur IA interne, analyse automatiquement les données en fonction de critères tels que le ton, l’intention et les signaux de conformité. Cela permet d’offrir une visibilité en temps réel tout en accélérant les processus d’audit.

Les résultats se traduisent par une réduction conséquente du temps d’analyse manuelle dans des secteurs hautement réglementés (jusqu’à 65% dans certains cas).

Les avantages d’une gouvernance centralisée avec IA

Les bénéfices d’une solution telle que LeapXpert vont au-delà de la simple conformité :

- Amélioration de l’efficacité opérationnelle grâce à la capture unifiée des données.

- Accroissement de la sécurité avec un chiffrement bout-en-bout basé sur des frameworks à niveau de fiabilité zéro.

- Consolidation des relations client grâce à une transparence accrue.

Ces outils permettent également aux entreprises de s’adapter rapidement aux évolutions des réglementations concernant la protection des données comme le RGPD en Europe ou la loi Sarbanes-Oxley aux États-Unis.

Les implications stratégiques pour les entreprises

Les entreprises qui adoptent des solutions de gouvernance proactive alignent leurs pratiques sur un objectif stratégique : minimiser les risques tout en optimisant l’intelligence opérationnelle. En outre, intégrer une IA capable d’interpréter intelligemment les données de communication peut offrir des perspectives précieuses pour les prises de décisions stratégiques.

Dans les années à venir, cette technologie façonnée par l’IA s’immiscera non seulement dans la gouvernance des communications, mais également dans d’autres outils stratégiques tels que la gestion des talents et les analyses prédictives des ventes.

Un pas vers un futur transparent

En conclusion, LeapXpert incarne un exemple remarquable du potentiel de transformation offert par l’IA lorsqu’elle est consciente des enjeux sociaux et éthiques. Avec une approche centrée sur la sécurité, l’intégrité et la confiance, les solutions IA comme Maxen deviennent des catalyseurs indispensables dans l’ère numérique.

« Les données ne deviennent réellement puissantes que lorsqu’elles sont contextualisées et que leur utilisation inspire la confiance », conclut Gutzeit.

Pourquoi choisir Lynx Intel pour votre transformation ?

Chez Lynx Intel, nous accompagnons les entreprises dans leur transition vers des solutions de gouvernance moderne. En établissant des ponts entre innovation et conformité, nous faisons de votre infrastructure numérique un pilier de croissance sécurisé. Contactez-nous pour une consultation personnalisée.