L’impact de l’IA sur la communication d’entreprise

Introduction

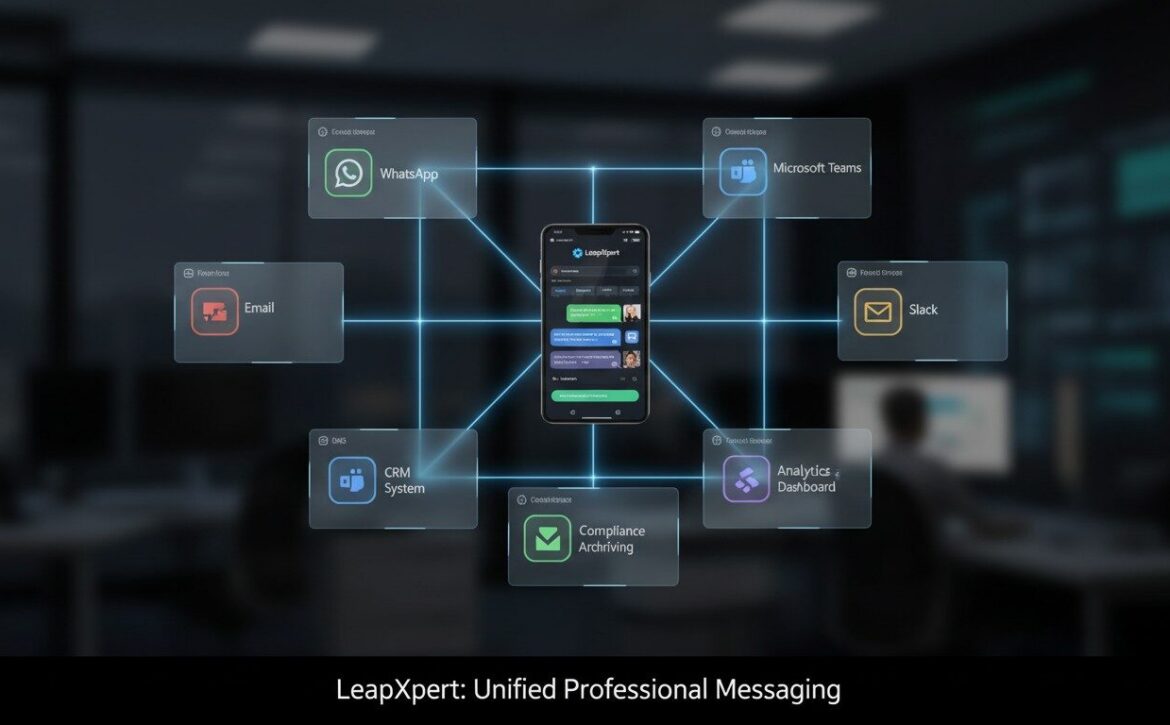

L’intelligence artificielle (IA) transforme rapidement la manière dont nous communiquons, en particulier dans les entreprises. Cependant, cette révolution soulève des défis liés à la gouvernance et à la sécurité des données. Aujourd’hui, nous explorons comment des solutions innovantes, telles que LeapXpert, tentent de résoudre ces problématiques cruciales.

Le rôle croissant de l’IA dans la communication

Avec l’intégration de l’IA dans des outils comme Microsoft Teams ou Zoom, les entreprises bénéficient désormais de fonctionnalités avancées, y compris l’analyse en temps réel du ton, du contexte et des intentions des messages. Cela améliore la collaboration, mais ouvre également des failles dans la supervision des données.

L’IA a fait de la communication une précieuse source d’intelligence, mais sans un cadre solide de gouvernance, cela peut devenir un risque.

La nécessité d’une gouvernance adaptée

Un des principaux défis auxquels les entreprises sont confrontées est le suivi des interactions sur des plateformes variées comme WhatsApp ou iMessage. Une étude récente montre que 83 % des organisations manquent de visibilité sur l’utilisation des outils alimentés par l’IA dans leurs communications professionnelles, rendant impératif le développement de systèmes centralisés et sécurisés.

LeapXpert : Une solution pour centraliser et sécuriser

LeapXpert offre une plateforme qui capture et organise toutes les données issues des communications clients à travers différents canaux. La technologie de cette solution permet d’assurer à la fois la fluidité de la communication et le respect des exigences locales en matière de conformité (comme le RGPD).

Résultats concrets avec LeapXpert

Une société nord-américaine a récemment réduit de 65 % le temps nécessaire à la révision des audits en utilisant la plateforme LeapXpert. Cette optimisation a également amélioré la détection des risques de conduite inadéquate en temps réel.

L’avenir de la communication en entreprise

Alors que l’usage de l’IA dans la communication s’intensifie, il devient crucial d’instaurer la confiance. Transparency and auditability must go hand in hand with the growing role of AI, ensuring businesses can make the most of this technology while mitigating associated risks.

Conclusion

Les entreprises évoluent dans un monde où innovation et conformité doivent cohabiter. En adoptant des solutions comme LeapXpert, elles peuvent non seulement profiter de la puissance de l’IA, mais également sécuriser leurs systèmes et renforcer la confiance de leurs employés et clients.